Protocol d’Actuació i Recuperació Davant Desastre (DRP)

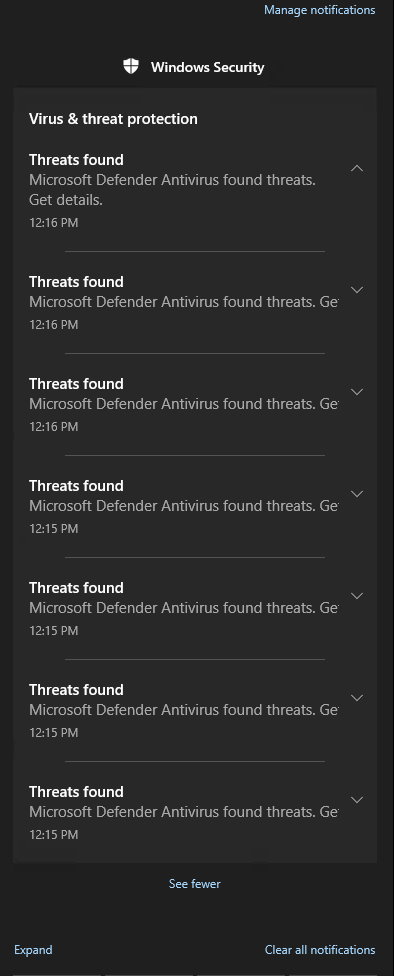

Aquest procediment s’activa davant la detecció d’una fallada o atac que compromet la continuïtat dels sistemes crítics de l’organització.

Fase 1: Detecció, Notificació i Contenció

L’objectiu prioritari és aturar l’incident i evitar una propagació més elevada del dany.

- Declaració de la Contingència:

- La detecció de l’anomalia (per Snort ) comporta una avaluació immediata.

- Si l’impacte es considera crític i excedeix la capacitat de resolució immediata, es declara formalment la contingència i activa el DRP.

- Aïllament del Focus:

- L’equip tècnic procedeix a l’aïllament lògic o físic dels servidors i segments de xarxa afectats.

- Acció Clau: Desconnexió de la interfície de xarxa dels sistemes compromesos per contenir atacs (p. ex., ransomware) sense apagar els equips, preservant la possibilitat d’anàlisi forense.

- Avaluació d’Abast:

- Determinar la natura de l’incident (fallada de hardware, corrupció de dades, atac cibernètic) i l’abast dels sistemes i dades afectades.

- Identificar el darrer punt de restauració (PDR) vàlid i íntegre.

Fase 2: Execució de la Recuperació Tècnica

El procés de recuperació se seqüencia per garantir la màxima celeritat en el restabliment dels serveis més crítics.

A. Restabliment de la Plataforma Base (Infraestructura i SO)

- Provisionament de l’Entorn de Contingència:

- Inicialitzar l’entorn de recuperació alternatiu (infraestructura al núvol, hardware de reserva o lloc secundari).

- Restauració de Sistemes Operatius i Configuració de Base:

- Desplegar les imatges del Sistema Operatiu i les configuracions de xarxa essencials sobre la nova infraestructura.

- Restaurar el servei de directori (Active Directory) i els serveis d’identitat per restablir l’autenticació.

B. Recuperació de Dades i Aplicacions

- Selecció del PDR (Punt de Restauració):

- Localitzar i validar la còpia de seguretat més recent i immutada/no compromesa (habitualment la còpia offsite).

- Restauració de la Informació:

- Procedir a la restauració de les bases de dades corporatives i els fitxers crítics des del PDR seleccionat.

- Validació d’Aplicacions:

- Reinstal·lar i configurar les aplicacions de negoci sobre els sistemes restaurats, assegurant la correcta connectivitat amb les dades recuperades.

Fase 3: Validació Final i Retorn a l’Operació Normal

Un cop els sistemes són restaurats, cal verificar la seva integritat i autoritzar l’accés.

- Verificació Tècnica:

- L’equip de TI realitza proves de funcionalitat i rendiment exhaustives de la infraestructura, el SO i les dades restaurades.

- Validació per l’Usuari:

- El personal clau de negoci verifica una mostra de dades (registres de transaccions, documents) per confirmar la integritat de la informació recuperada.

- Autorització del Servei:

- Un cop confirmada la funcionalitat i la integritat de les dades, el Comitè de Crisi autoritza el retorn a l’operació normal i notifica els usuaris que ja poden accedir als sistemes.

- Monitoratge Intensiu:

- Mantenir una vigilància estricta dels sistemes durant les primeres hores posteriors a la recuperació per detectar possibles anomalies residuals.

Instal·lar Snort a les màquines:

Usem les següents comandes:

sudo apt update

sudo apt install snort -y

Durant la instal·lació

Et demanarà la IP de la interfaz a monitorear (ex: eth0).

Et demanarà la xarxa a protegir → exemple: 192.168.1.0/24

Despres confirma que snort funciona:

sudo snort -V

sudo snort -i eth0 -v

Fase de proves:

Per fer proves del nostre pla de contingència necessitem una MV totalment aïllada per no tenir perill, quan tenim la mv li fiquem el nostre pla de contingència i el fem funcionar.